클라우드 보안 전략 우선 순위

- 비즈니스 전략에 따른 클라우드 환경 분석

- 클라우드 환경에 적정한 보안 서비스 구성

- 사용 중인 클라우드 인프라에 대한 가시성 확보

- 외부 침입에 대한 실시간 모니터링및 침입 탐지

- 클라우드 보안 통합 모니터링

- 정기적인 취약점 / Compliance 점검

클라우드 보안 전략 매핑

- 사용 중인 클라우드 인프라에 대한가시성 확보 : Cloud Activity Tracer, Cloud Advisor, Resource Manager, Cloud Security Watcher

- 외부 침입에 대한 실시간 모니터링 및 침입 탐지 : Security Monitoring, ACG, Webshell Behavior Detector, App Safer, File Safer

- 정기적인 취약점/Compliance 점검 : Cloud Security Watcher, App Security Checker, System Security Checker, Web Security Checker, Compliance Guide

보안 트렌드

- RSAC 2022 : Supply Chain Attack, Zero Trust, XDR을 사용한 엔드포인트 보호 수행, Cloud Security 솔루션 도입 증가

- Gartner : CTEM을 사용하여 위협 노출관리 방안 적용, IAM 보안 강화를 위한 ITDR 솔루션사용

클라우드 보안 키워드

ZTNA, CSPM, CWPP, DATA, CNAPP

CSPM : Cloud Security Watcher

바로 이 트렌드에 맞게 나온 것이 Cloud Security Watcher 이다.

이번에 리뉴얼 되면서 달라진 CSW를 실제로 사용 해보려한다.

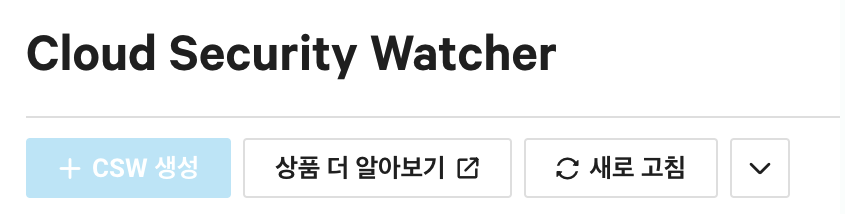

우선 서비스 생성을 해보자.

+csw 생성을 클릭해 주면 생성이 된다.

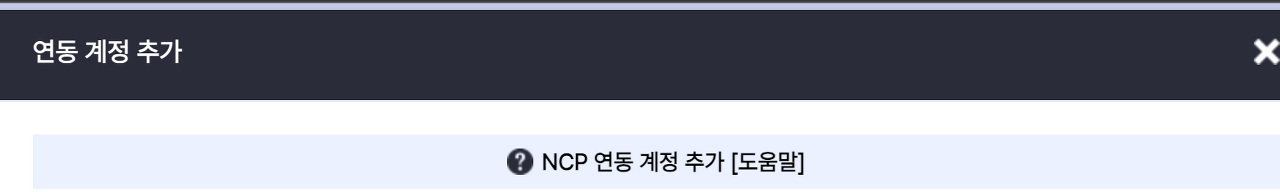

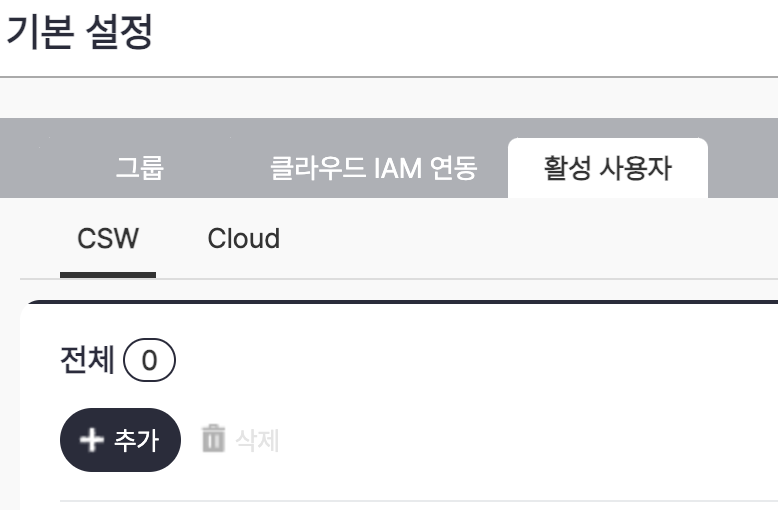

이 후 설정 > 기본 설정 에서 연동 계정 추가를 통해 대쉬보드를 활용해보자.

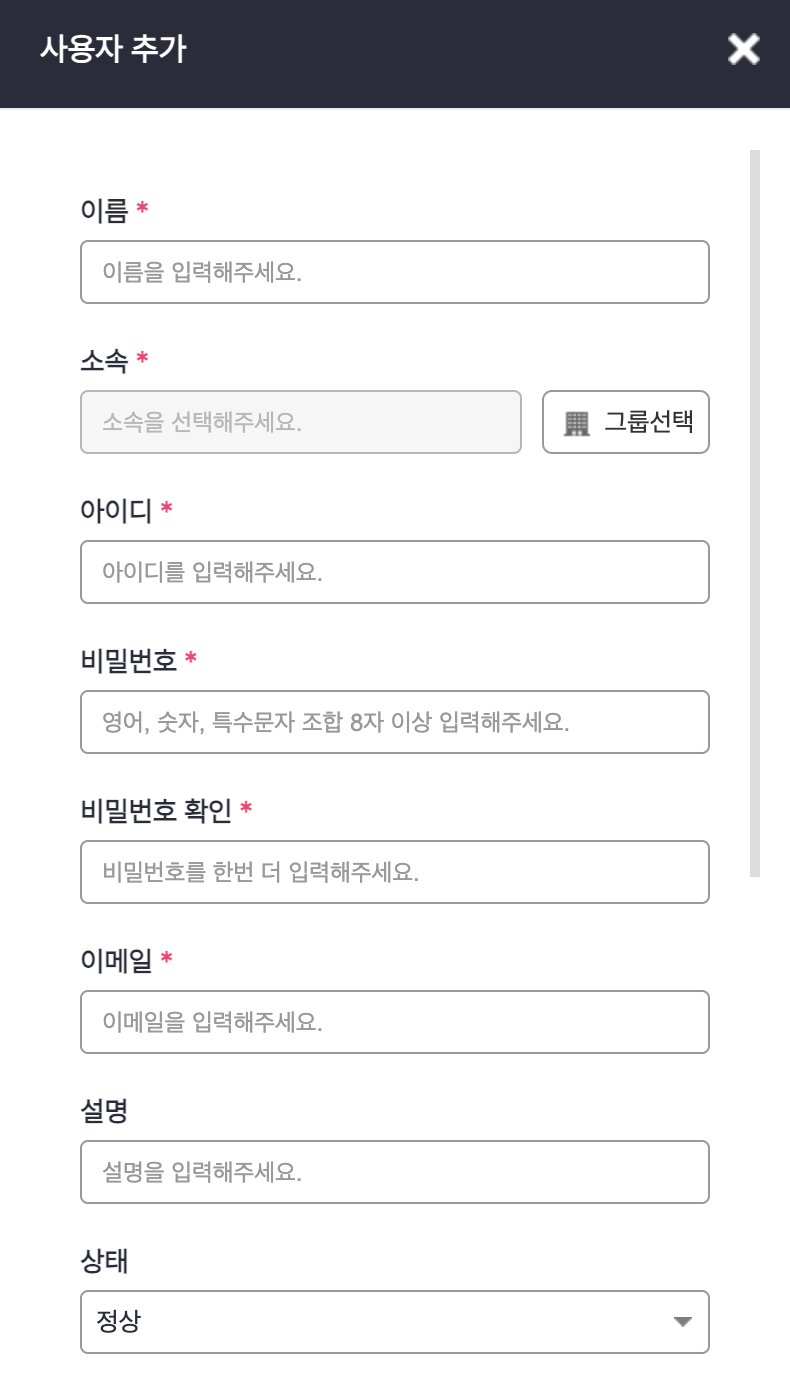

- 다음으로 활성 사용자 추가를 해준다.

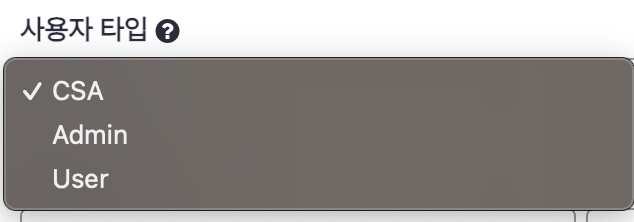

- 사용자 타입 설정을 유의해주면 된다.

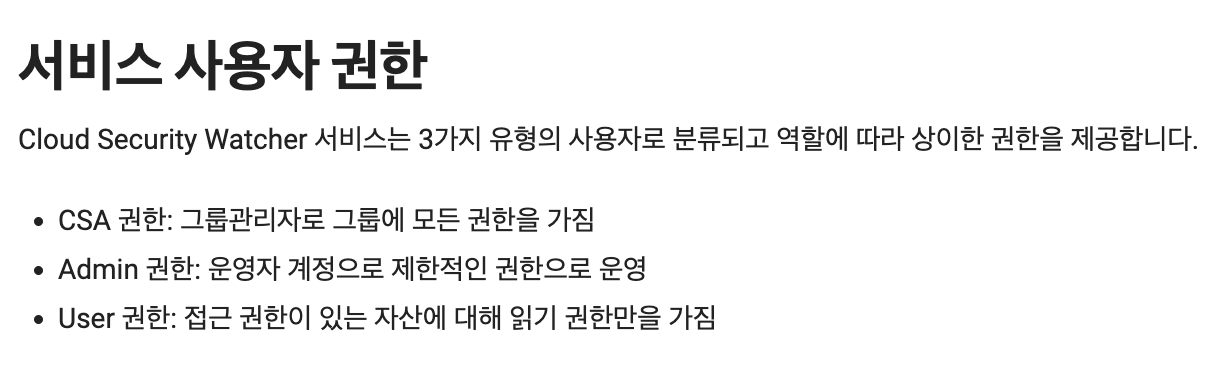

사용자 권한은 다음과 같이 가이드에서 설명하고 있다. 나는 그룹 관리자로써 그룹의 모든 권한을 가지고자 하고 있기에 CSA 권한으로 부여해 주었다.

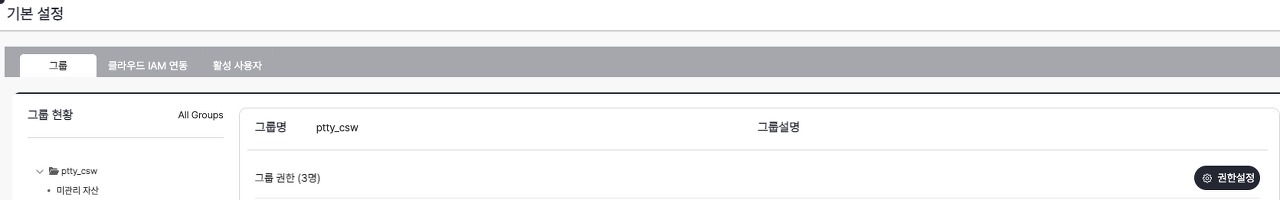

여기에서 사용자 추가를 해줬다고 하더라도 기본설정 > 그룹 에서 그룹 권한설정을 해주어야 한다.

권한설정 클릭하면 추가한 사용자에 대한 권한설정 할 수 있는 창이 뜨며 여기에서 권한 설정을 해주면 된다.

Cloud Security Watcher

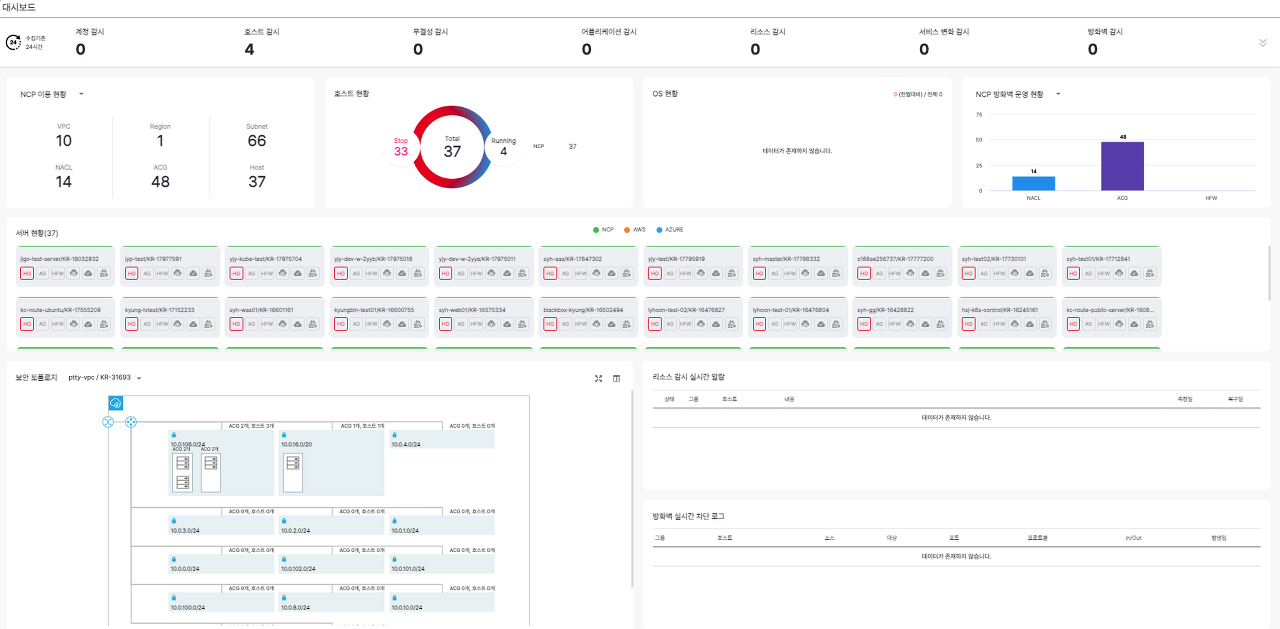

매니저 대시보드는 로그인 후 첫 화면으로 에이전트 상태 현황과 보안 정보를 한눈에 파악할 수 있다. 각 대시보드는 정보 항목은 메뉴, 페이지와 연결되어 있으며 기간별 통계를 확인할 수 있다.

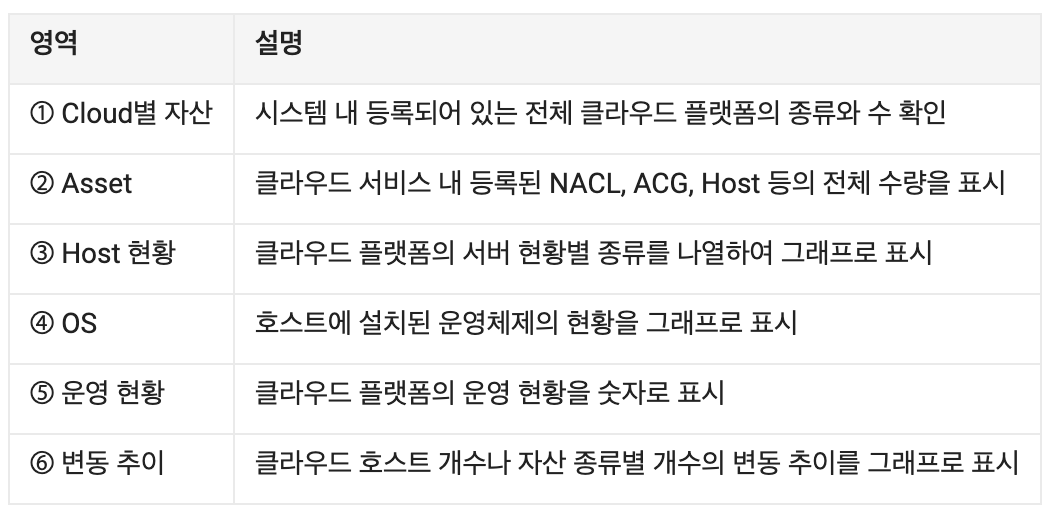

자산 감시

메인 대시보드를 통해 24시간 동안 생성, 삭제, 오토스케일링 생성, 오토스케일링 사겢 등 변동 현황에 대한 요약 정보를 제공한다.

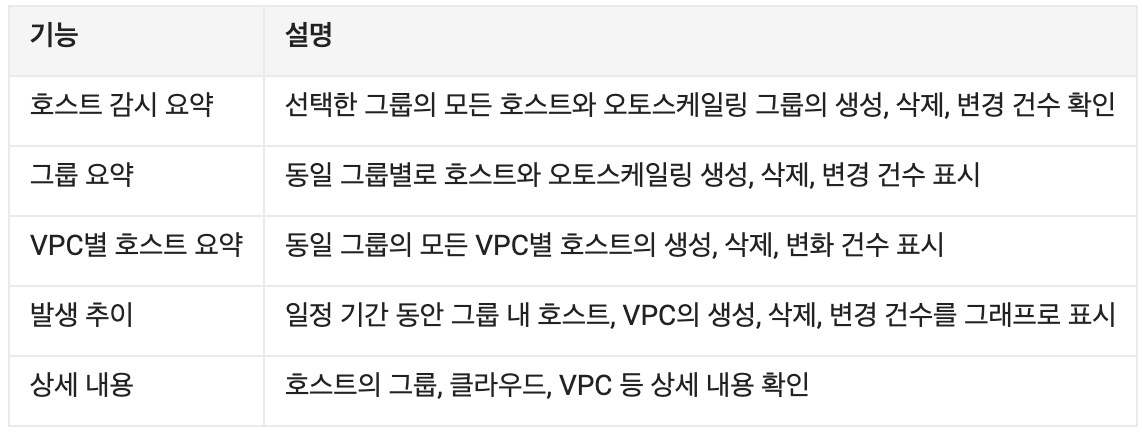

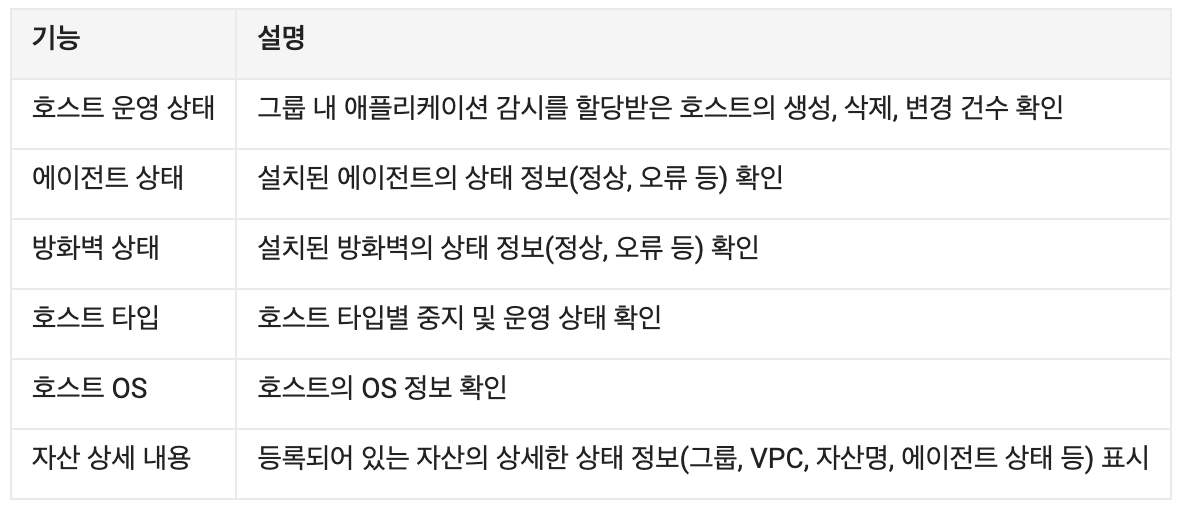

호스트 감시

호스트의 변동 이력 정보를 제공한다.

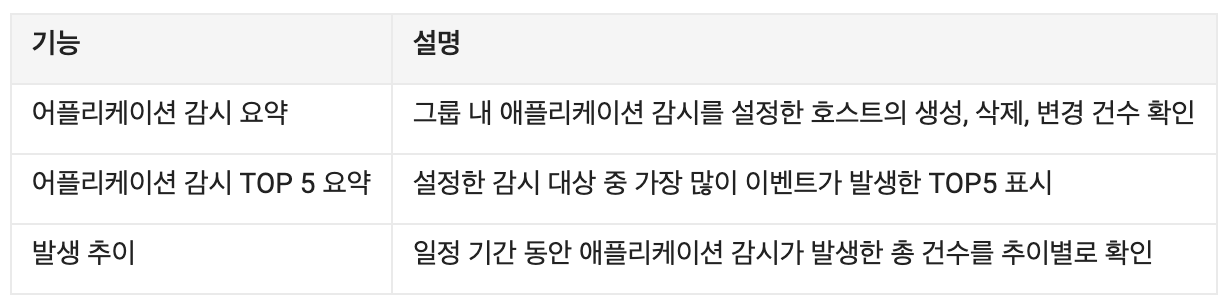

어플리케이션 감시

어플리케이션 정책에서 발생한 로그 정보를 제공한다.

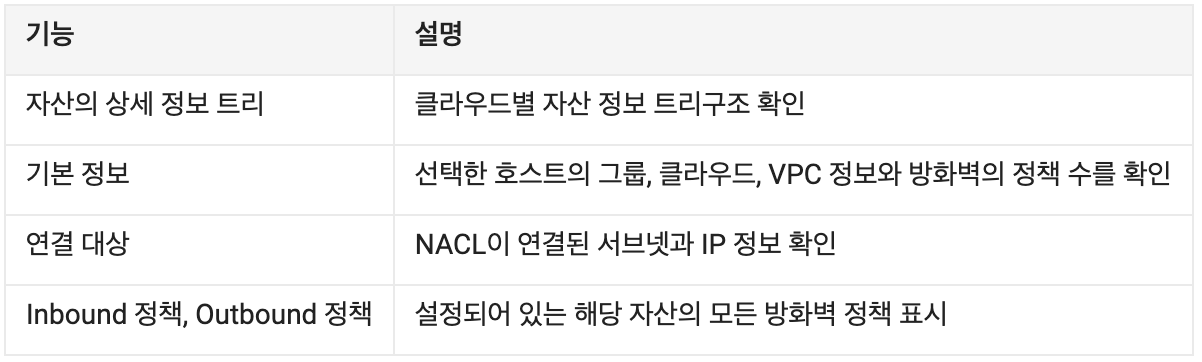

자산 현황

자산별 상세

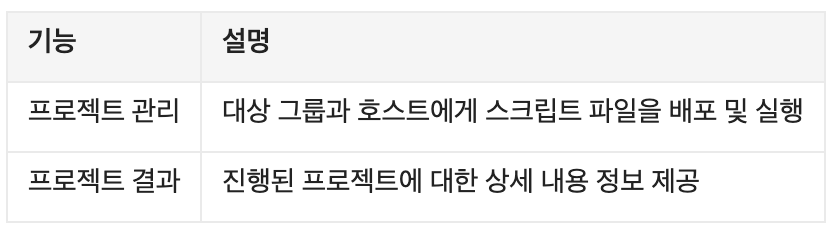

원격 스크립트 관리

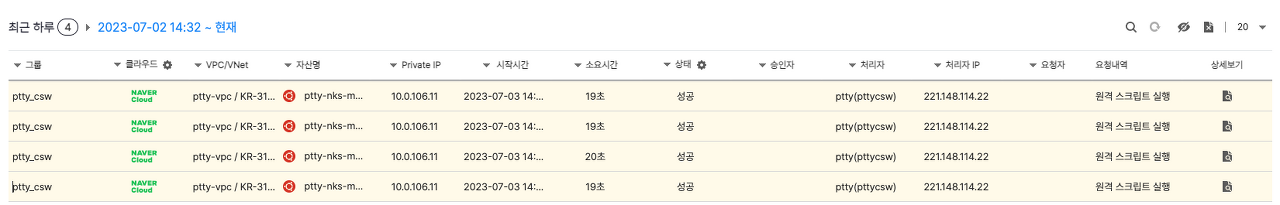

자산과 호스트에 대하여 점검을 진행할 스크립트를 등록하고 관리하는 기능을 제공한다.

계정

클라우드 계정과 호스트의 계정 현황 이력 정보를 확인할 수 있다.

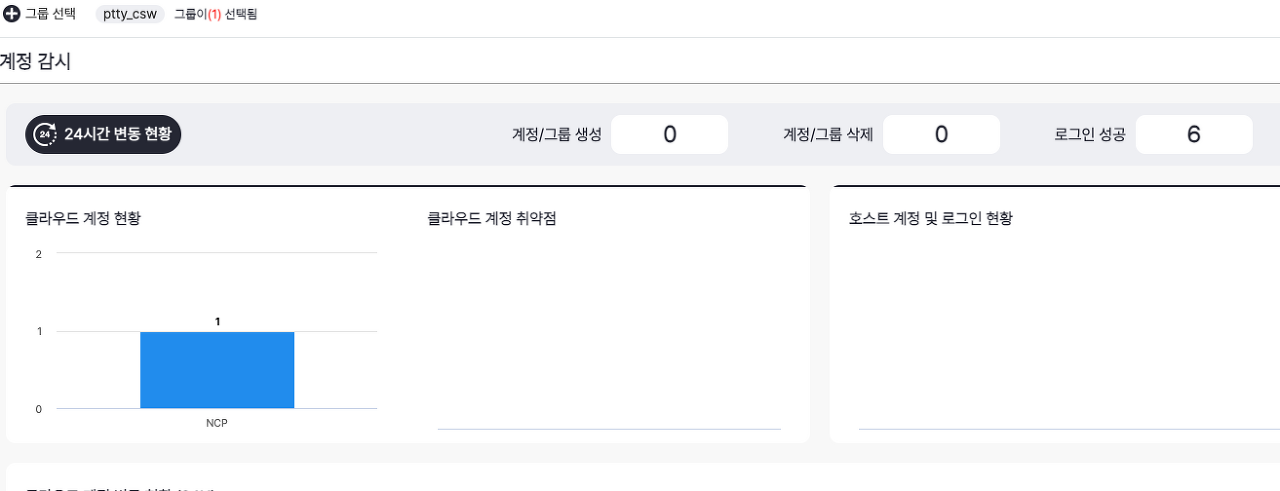

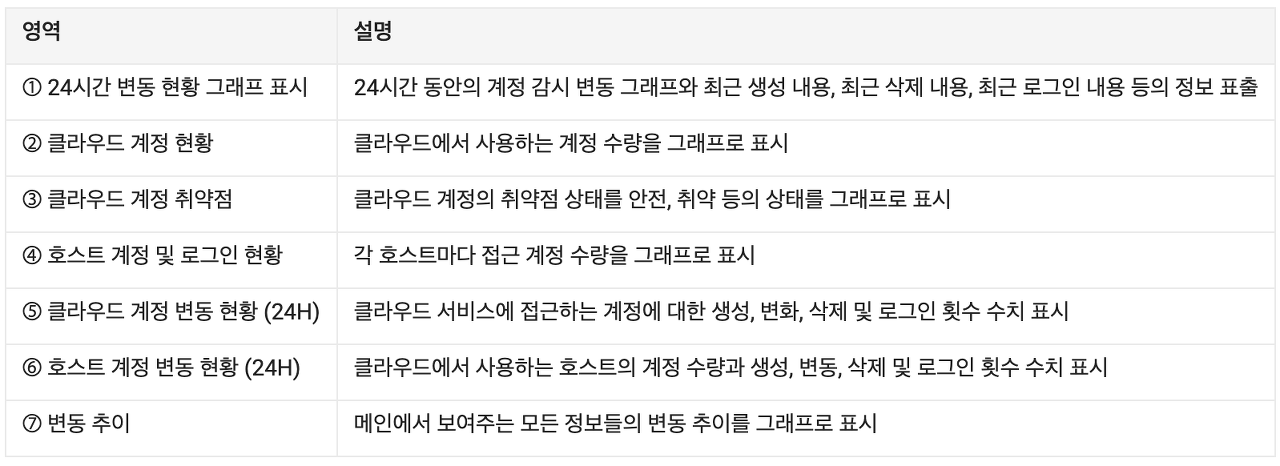

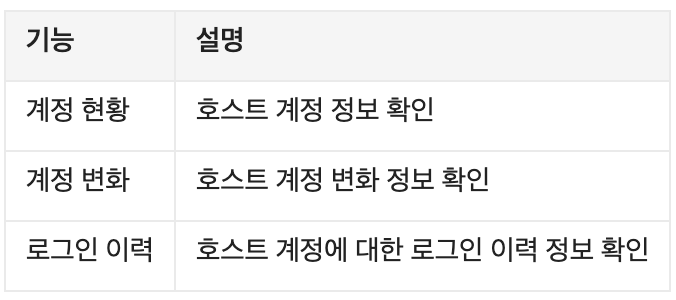

계정 감시

위와 같이 계정/그룹 생성은 물론 삭제와 로그인성공까지 변동 현황에 대해 실시간으로 확인할 수 있다.

계정 감시 상세

클라우드 계정

호스트 계정

다음으로는 컴플라이언스에 대해 설명하겠다.

컴플라이언스가 있다는 점이 CSPM을 충족하고자 했음을 엿볼 수 있었다.

*클라우드 보안 태세 관리(CSPM)는 조직이 클라우드 보안 위험과 잘못 구성된 퍼블릭 클라우드 서비스를 해결해야 하는 요구 사항이 증가하고 있는 상황에 대한 대답이다. 이 서비스는 위험 평가, 시각화, 인시던트 응답, 규정 준수, 모니터링, DevOps 통합에 사용된다.

컴플라이언스

Cloud Security Watcher 매니저의 컴플라이언스 메뉴에서는 주요 컴플라이언스를 기준으로 리소스에 대한 취약점 탐지 및 진단 현황 정보를 제공한다.

각 CSP 별 취약점 탐지와 진단에 사용되는 컴플라이언스를 확인 및 커스텀 버전을 생성, 수정, 삭제를 할 수 있다.

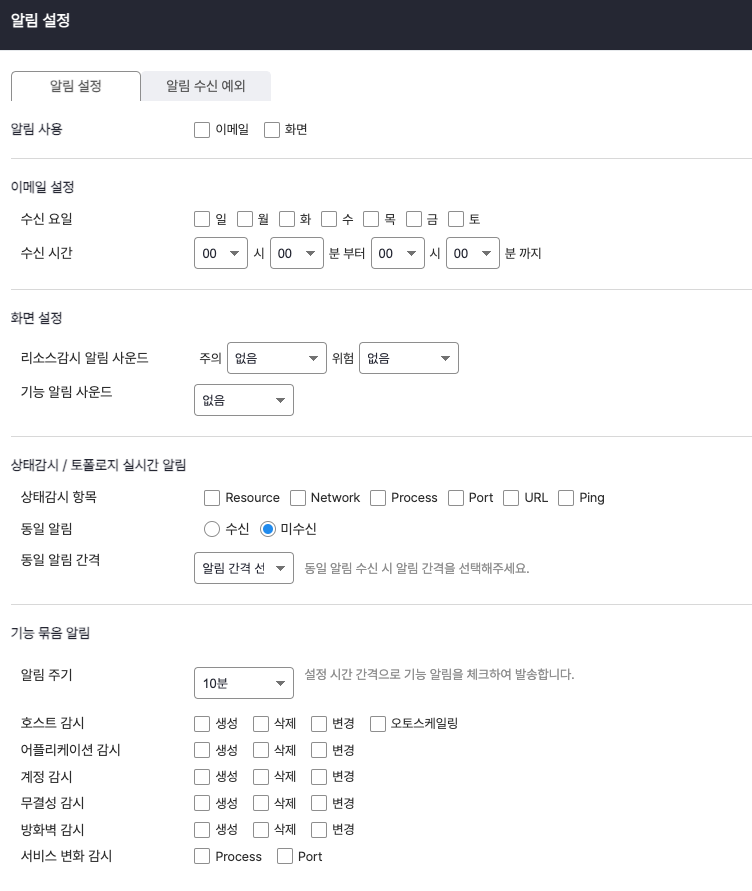

상태 > 리소스 알람

Cloud Security 알림설정 메뉴에서는 특정 기준의 리소스 변경 이력이 감지되었을 경우 실시간으로 이메일 및 화면 알림을 제공할 수 있도록 설정할 수 있다.

우측 상단의 사용자 아이콘을 클릭하면 [알림 설정] 버튼이 있다.

이를 클릭하면 이와 같은 팝업창이 나온다.

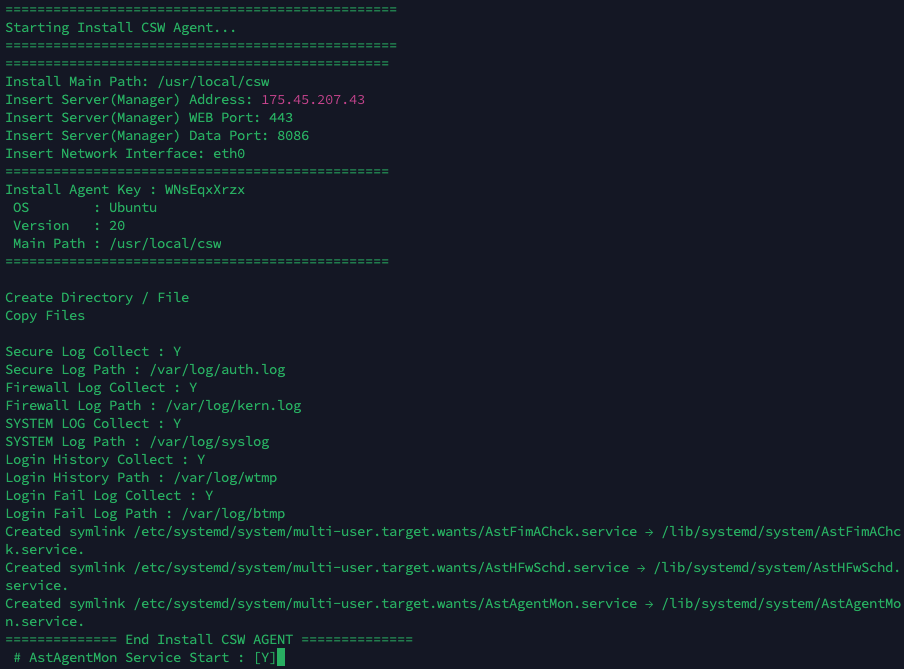

agent 설치 후 사용 해보기

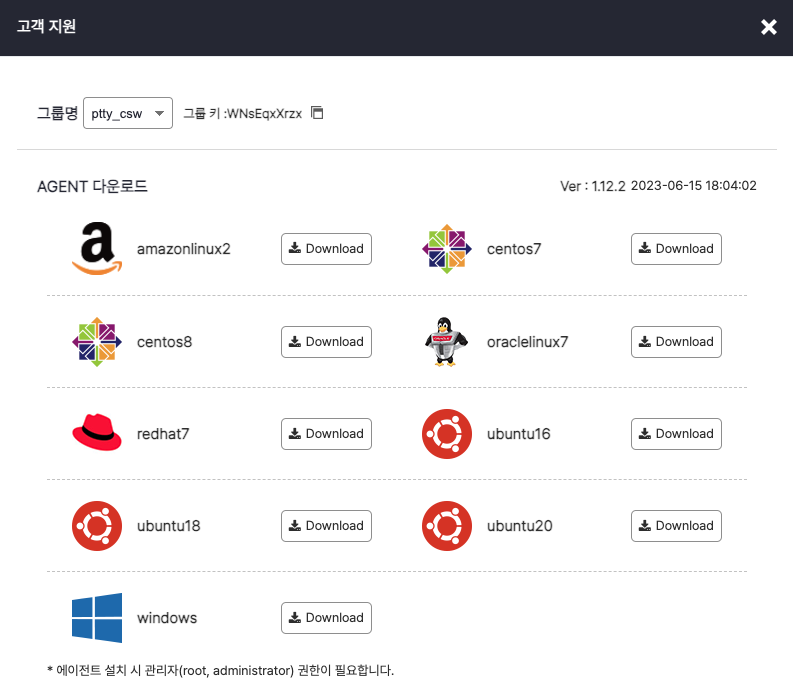

우측 상단의 ? 물음표 버튼을 클릭하면 아래의 사진과 같은 모양이 나온다.

- 지원 사양에 맞는 에이전트를 다운로드 해준다.

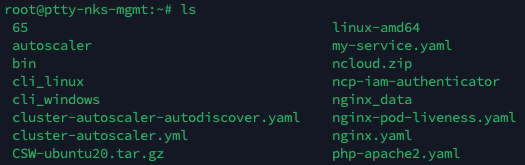

- 다운받은 파일을 파일질라를 통해 전송해주었다.

- 해당 에이전트 설치파일을 /tmp 디렉터리로 복사했다.

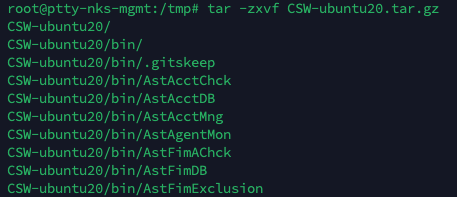

cp CSW-ubuntu20.tar.gz /tmp- /tmp로 이동 후 설치 파일 압축을 해제했다.

tar -zxvf CSW-=ubuntu20.tar.gz

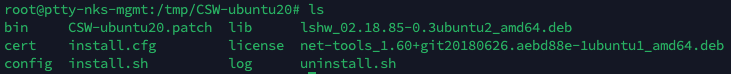

- 제일 상단에 있는 CSW-ubuntu20 디렉터리로 이동한다.

- 설치해준다.

./install.sh

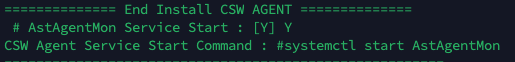

- AskAgentMon Service Start : [Y] 입력 란에 Y 입력 후 설치를 종료한다.

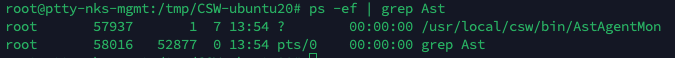

- 서비스 상태를 확인한다.

ps -ef | grep Ast

현재 실행중인 "Ast" 두개의 프로세스를 확인할 수 있다.

원격 스크립트 사용

- Cloud Security Watcher 의 자산 > 원격 스크립트 관리를 이용하기 위해서는 해당 서버에 Cloud Security Watcher 에이전트 파일이 설치되어 있어야 했다.

- 앞서 설치한 에이전트 파일과 더불어 서비스 상태가 살아있음을 확인 할 수 있었으므로 다시 대시보드에 가서 확인하고자 한다.

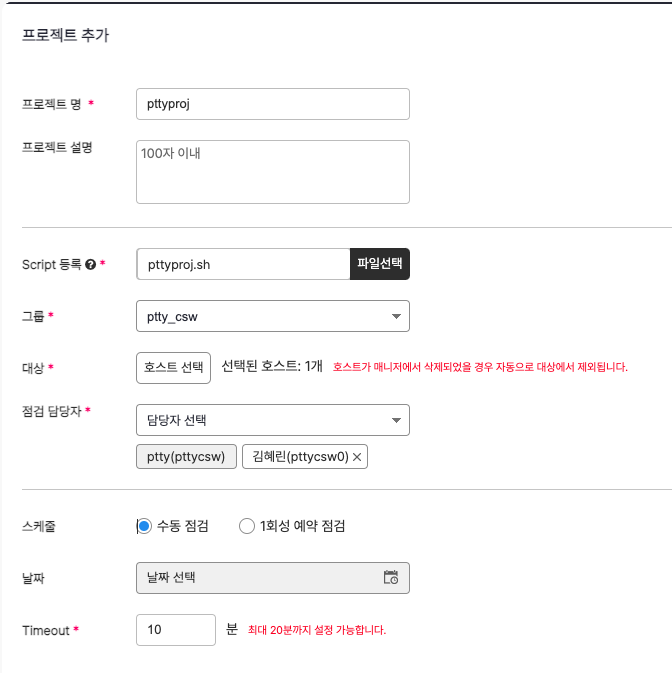

원격 스크립트 사용에 앞서 script 등록이 필요하여 취약점 점검을 목적으로 패스워드 최대 사용기간 설정 관련해서 script를 등록하고자 한다.

- pttyproj.sh 파일을 만들어 Script 등록에 주었다.

#!/bin/bash

. function.sh

BAR

CODE [U-07] 패스워드 최소 길이 설정

cat << EOF >> $RESULT

[양호]: 패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있는 경우

[취약]: 패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있지 않은 경우

EOF

BAR

TMP1=$(SCRIPTNAME).log

>$TMP1

Value=$(egrep -v '^#|^$' /etc/login.defs | grep PASS_MAX_DAYS)

CHECK_FILE=$(egrep -v '^#|^$' /etc/login.defs | grep PASS_MAX_DAYS | awk '{print $2}')

#echo $CHECK_FILE

if [ $CHECK_FILE -le 90 ] ; then

OK "패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있습니다."

else

WARN "패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있지 않습니다."

INFO $TMP1 파일을 참고 하세요.

echo "===================================================" >> $TMP1

echo "1. $LOGINDEFSFILE 파일의 내용입니다." >> $TMP1

echo "" >> $TMP1

echo $Value >> $TMP1

echo "===================================================" >> $TMP1

fi

cat $RESULT

echo ; echo- 그룹은 ptty_csw 로 설정하고, 대상 호스트를 선택 한다.

Agent 설치해준 host 가 활성화 되어 있음을 확인할 수 있다.

위와 같이 설정해 주었고, 저장 해준다.

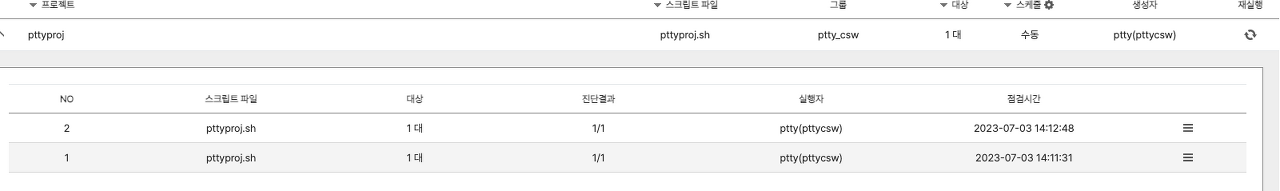

- 작업 > 프로젝트 실행을 눌러주었다.

참고자료

'NCP' 카테고리의 다른 글

| [NCP] Clova Dubbing 이용하기 (0) | 2023.08.23 |

|---|---|

| [NCP] 홈 경로에 configure 파일 넣기 & ncloud 파일을 경로에 상관없이 실행하도록 설정하기 (0) | 2023.08.10 |

| [NCP] Nginx를 이용하여 https로 배포하기 (0) | 2023.08.10 |

| [NCP] 네이버클라우드플랫폼 트러블 슈팅 방안 소개 (0) | 2023.08.09 |

| [NCP] RUA, ELSA, Cloud Hadoop, Elasticsearch, Cloud Data-streaming 소개 (0) | 2023.08.09 |